تخمین جدیدی از شکسته شدن رمزنگاری RSA-2048 با کمتر از یک میلیون کیوبیت در ظرف یک هفته

عنوان خبر: تخمین جدیدی از شکسته شدن رمزنگاری RSA-2048 با کمتر از یک میلیون کیوبیت در ظرف یک هفته

ژانر/موضوع: محاسبات کوانتومی، تهدید کوانتومی، رمزنگاری کوانتومی

تاریخ انتشار خبر: 24 مه 2025

لینک خبر: The Quantum Insider

چکیده:

مطالعه جدیدی از Google Quantum AI نشان میدهد که شکستن رمزنگاری RSA-2048 ممکن است در کمتر از یک هفته با استفاده از کمتر از یک میلیون کیوبیت نویزی امکانپذیر باشد — که کاهش چشمگیری نسبت به تخمینهای قبلی ۲۰ میلیون کیوبیت دارد. این پیشرفت نتیجه نوآوریهایی مانند approximate residue arithmetic، ذخیرهسازی متراکمتر کیوبیتهای منطقی با استفاده از yoked surface codes و آمادهسازی مؤثرتر گیتهای منطقی کوانتومی از طریق پرورش magic state است. مدل ارائهشده با فرض وجود داشتن یک کامپیوتری کوانتومی با تحمل خطا، عملیات سریع و نرخ خطای پایین انجام شده است. با این حال، این یافتهها پیشبینی تهدید کوانتومی عملی را دقیقتر کرده و از تلاشها برای مهاجرت به رمزنگاری پساکوانتومی حمایت میکنند. این تحقیق شامل جزئیات پیادهسازی، مانند کد پایتون و زمانبندی گیتهاست و تهدید را از یک مفهوم نظری به یک مدل مهندسی نزدیکتر تبدیل میکند. این مطالعه بر ضرورت برنامهریزی زودهنگام برای گذار تأکید دارد.

شرح کامل خبر:

مطالعهای جدید از Craig Gidney، پژوهشگر تیم Google Quantum AI، بهطور چشمگیری منابع کوانتومی مورد نیاز برای شکستن استاندارد رمزنگاری گسترده RSA-2048 را بازنگری کرده است. این مقاله که در arXiv منتشر شده، تخمین میزند که یک رایانه کوانتومی با کمتر از یک میلیون کیوبیت فیزیکی نویزی میتواند یک کلید RSA 2048 بیتی را در کمتر از یک هفته فاکتور بگیرد—این در حالی است که تخمین قبلی خود Gidney در سال ۲۰۱۹ عدد ۲۰ میلیون کیوبیت را نشان میداد. این پیشرفت، بازه زمانی تصور شده برای تهدیدات کوانتومی عملی را کوتاهتر کرده و به طراحان سختافزار معیارهای دقیقتری برای طراحی سیستمهای رمزنگاری مرتبط با کوانتوم ارائه میدهد.

امنیت RSA-2048 بر دشواری فاکتورگیری اعداد نیماولیه (semiprime) بزرگ توسط رایانههای کلاسیک استوار است. الگوریتم شور در سال ۱۹۹۴ نشان داد که رایانههای کوانتومی میتوانند این کار را بهصورت نمایی سریعتر انجام دهند، اما تخمینهای عملی برای پیادهسازی آن تا به امروز بسیار سنگین بودهاند. تحلیل جدید Gidney این چشمانداز را تغییر میدهد—نه با یک کشف بزرگ، بلکه با مجموعهای از پیشرفتهای الگوریتمی و معماری که در مجموع، موانع حملات کوانتومی عملی را کاهش دادهاند.

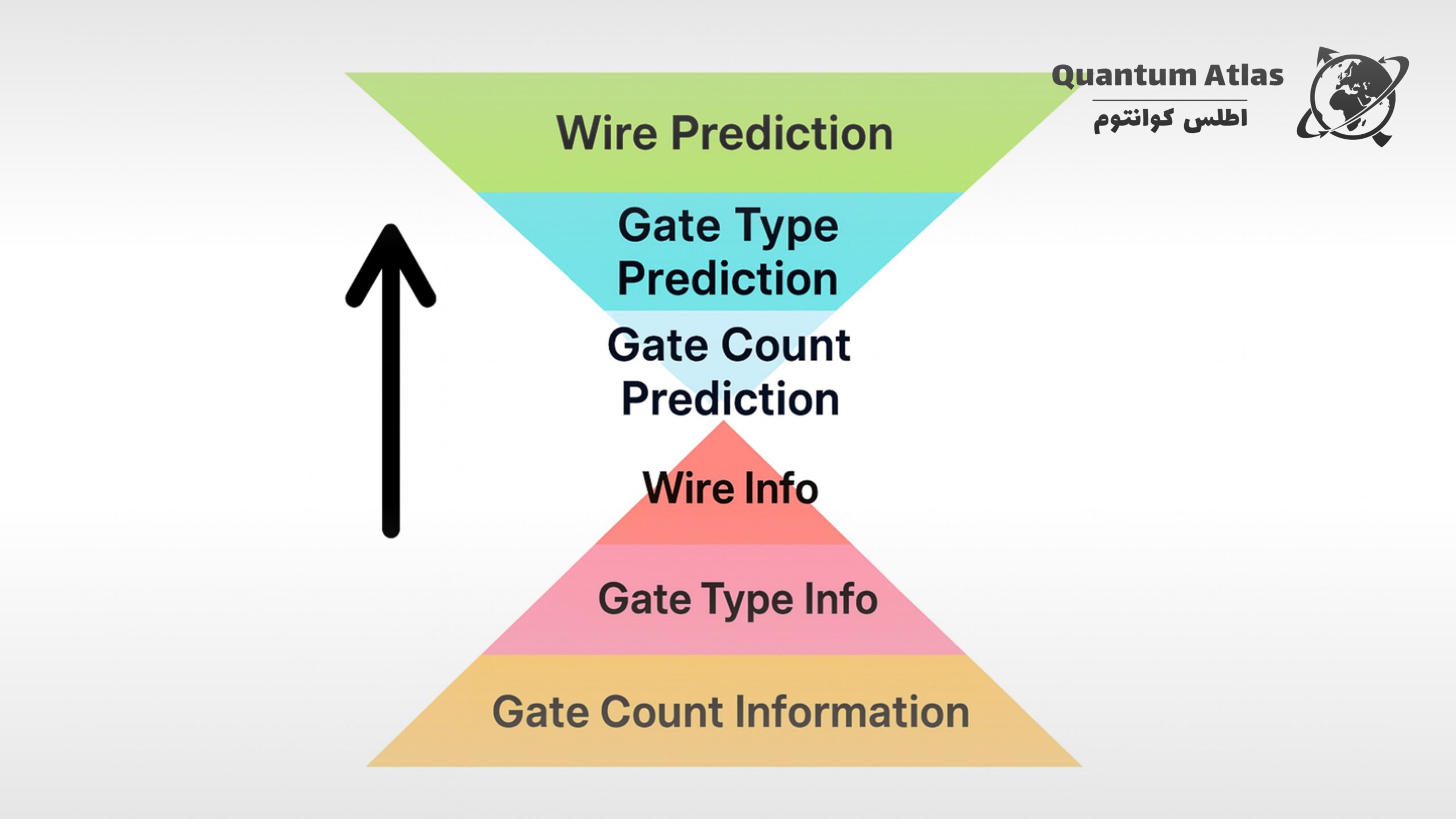

عوامل کلیدی در کاهش نیاز به کیوبیت عبارتند از:

- محاسبات تقریبی باقیمانده (Approximate residue arithmetic): تکنیکی که انجام محاسبات عددی را با سربار بسیار کمتر ممکن میسازد.

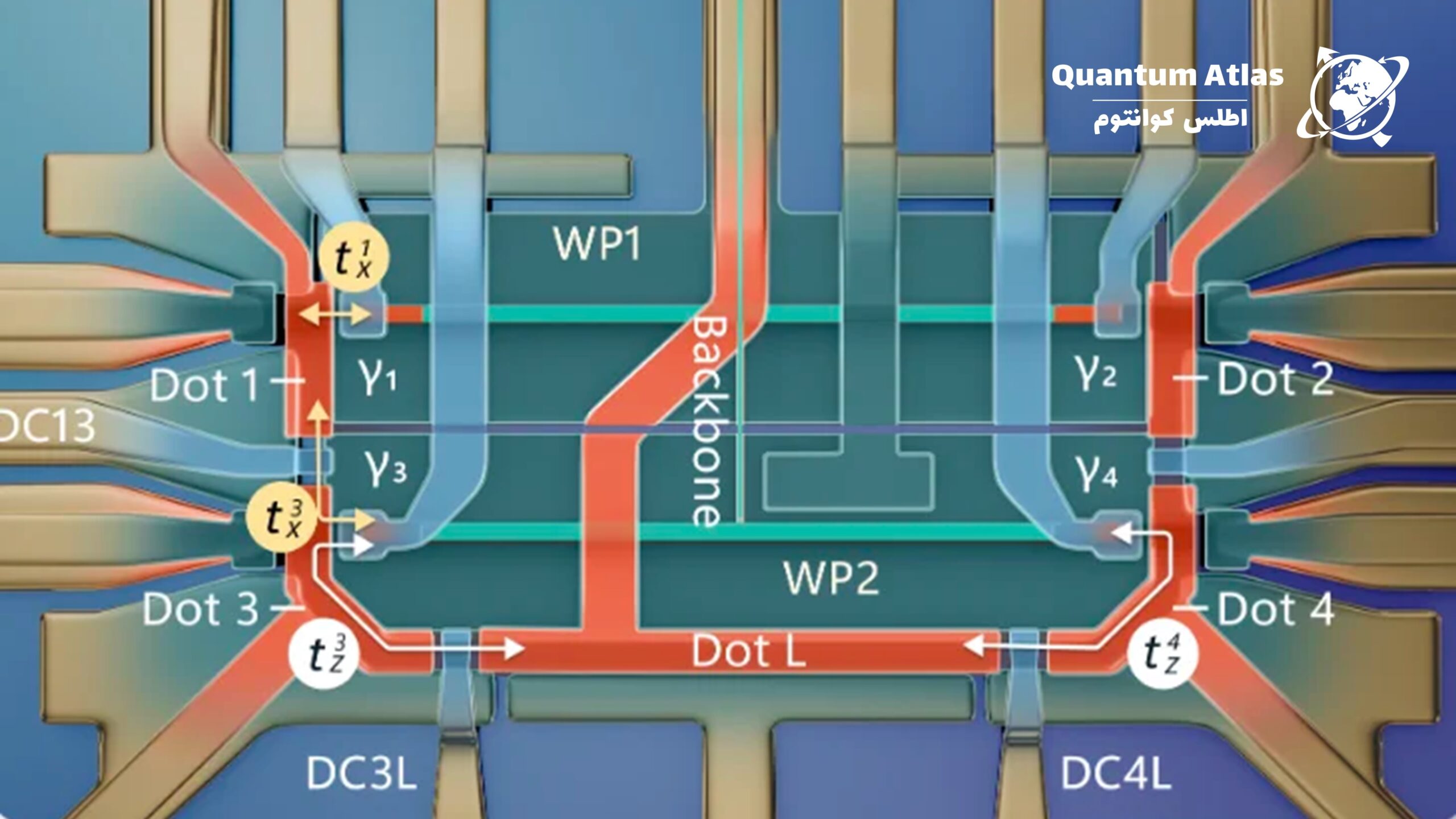

- کدهای سطحی جفتشده (Yoked Surface Codes): طرحبندی متراکمتری برای ذخیرهسازی کیوبیتهای منطقی غیرفعال با استفاده از منابع کمتر.

- پرورش حالت جادویی (Magic State Cultivation): روشی بهبود یافته برای تولید گیتهای با فیدلیتی بالا مانند Toffoli و CCZ که تعداد factoryهای تولید حالت جادویی مورد نیاز را کاهش میدهد.

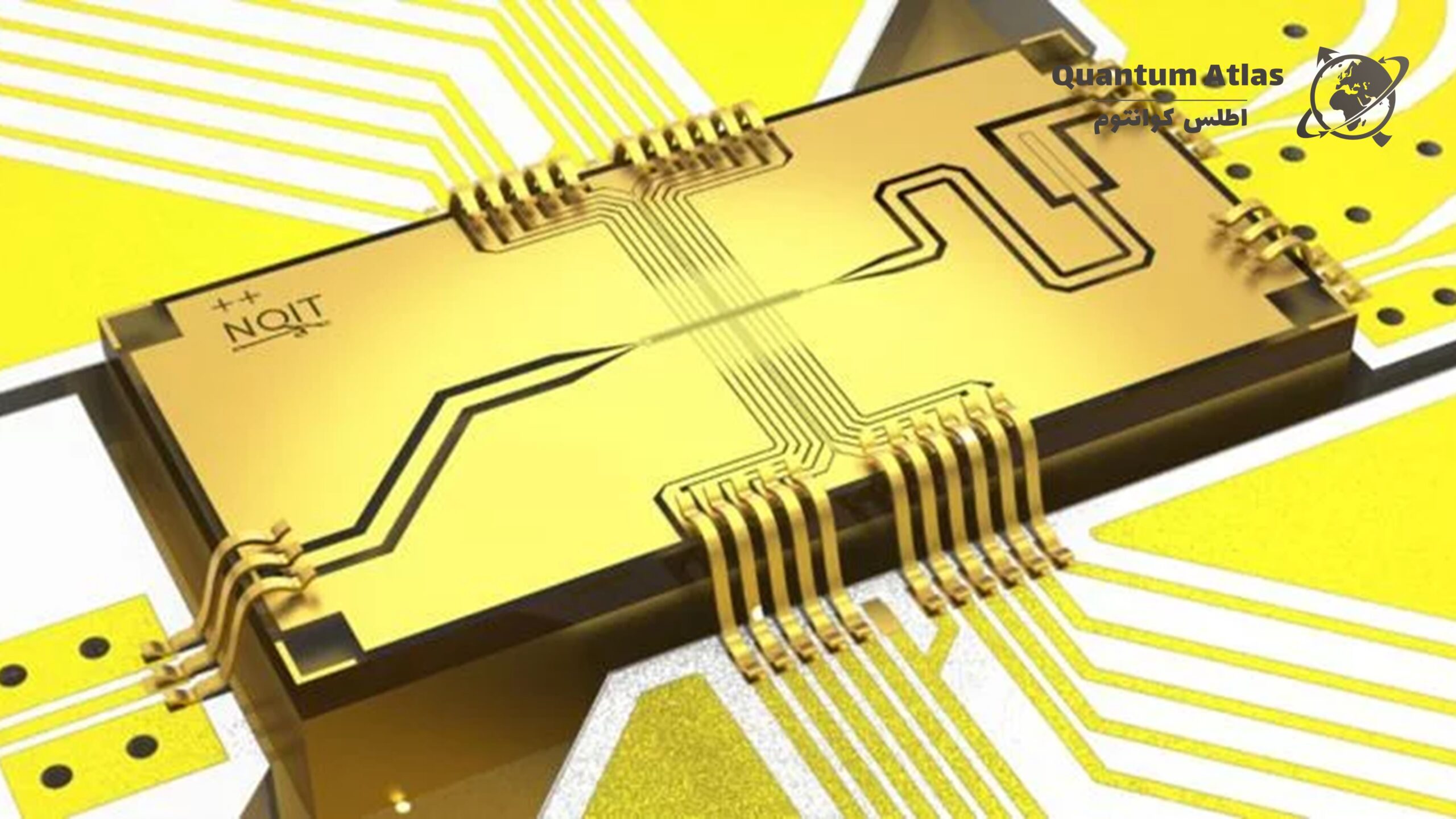

مدل Gidney فرض میکند که یک رایانه کوانتومی ابررسانا با تحمل خطا و نرخ خطای گیت ۰.۱٪، چرخه کد سطحی ۱ میکروثانیهای و زمان واکنش کنترلی ۱۰ میکروثانیه در دسترس باشد. اجرای کامل این محاسبه نیازمند مدیریت ۶.۵ میلیارد عملیات گیت Toffoli در سه ناحیه عملیاتی است: محاسبه، ذخیرهسازی داغ، و ذخیرهسازی سرد. اگرچه چنین سختافزاری هنوز وجود ندارد، این معماری با نقشهراههای آینده شرکتهایی مانند IBM، Quantinuum و PsiQuantum که هدف آنها ساخت سیستمهای میلیونکیوبیتی تا اوایل دهه ۲۰۳۰ است، هماهنگ است.

اگرچه این پژوهش هنوز تهدیدی فوری برای رمزنگاری محسوب نمیشود—چراکه سیستم های کوانتومی فعلی فاصله زیادی با مقیاس لازم دارند—اما بر سرعت روزافزون پیشرفت الگوریتمی تأکید دارد. این یافتهها خواستههای مؤسسات استانداردسازی مانند NIST برای مهاجرت به سیستمهای رمزنگاری مقاوم در برابر کوانتوم تا پیش از سال ۲۰۳۰ را تقویت میکند؛ بهگونهای که پروتکلهایی مانند RSA پس از آن منسوخ و نهایتاً ممنوع شوند.

نکته کلیدی این پژوهش آن است که صرفاً به امکانپذیری نظری بسنده نمیکند، بلکه جزئیات اجرایی شامل کدهای پایتون، زمانبندی گیتها و طرحهای نمونه برای اجزای اصلی مدارها را نیز ارائه میدهد. این موضوع مدل تهدید را از مرحله نظری به سطحی نزدیک به مهندسی واقعی منتقل کرده و نگاهی واقعبینانهتر به حملات کوانتومی آینده به رمزنگاری کلاسیک ارائه میدهد.

این مطالعه همچنین اصل اساسی رمزنگاری را یادآوری میکند: «حملات همواره بهتر میشوند» و بر نیاز به برنامهریزی بهموقع برای گذار تأکید میورزد. حملات کوانتومی ممکن است هنوز چند سال دیگر تا تحقق فاصله داشته باشند، اما زمان آمادهسازی برای آنها بهسرعت در حال کاهش است.

منابع:

[1] https://thequantuminsider.com/2025/05/24/google-researcher-lowers-quantum-bar-to-crack-rsa-encryption/

[2] https://arxiv.org/html/2505.15917v1

دیدگاه خود را درباره این خبر با ما به اشتراک بگذارید.